Passaggi concreti per una maggiore sicurezza nelle reti industriali

Da oltre 40 anni Jampel distribuisce prodotti, apparati elettronici e sistemi embedded per fornire soluzioni integrabili al mercato industriale ed a quello delle infrastrutture critiche con una accentuata competenza nelle soluzioni di comunicazione, networking e cybersecurity per l’automazione.

La cybersecurity spesso appare come l’invincibile Idra: per ogni testa tagliata, ne crescono subito altre. Tuttavia, con linee guida pratiche è possibile affrontarla efficacemente e rafforzare in modo significativo la sicurezza della rete aziendale.

Modellazione delle minacce

Il primo passo verso un solido quadro di cybersecurity è ottenere una panoramica dettagliata della rete esistente e identificare le potenziali vulnerabilità. A tale scopo, è consigliabile catalogare gli asset critici, inclusi macchinari, sistemi e tutte le aree in cui sono conservate proprietà intellettuali e/o informazioni riservate.

Segue una valutazione approfondita delle conseguenze dirette e indirette delle potenziali minacce, che consente di definire una strategia di risposta in grado di ridurre i rischi immediati e prevenire conseguenze a lungo termine. A tal fine, i rischi associati a ciascuna minaccia identificata vengono classificati.

Direttive, leggi e standard

La conformità alle direttive europee, alle leggi nazionali e agli standard di sicurezza informatica specifici del settore è imprescindibile. Tuttavia, mantenersi aggiornati sulle normative permette non solo di adempiere agli obblighi legali, ma anche di aumentare la propria sicurezza.

Su queste basi è importante anche definire regole di governance. Una governance efficace prevede una solida valutazione dei rischi. Tra gli elementi fondamentali ci sono controlli di accesso, risposte definite agli incidenti e la sensibilizzazione/formazione dei dipendenti.

Una volta stabilite le regole di governance, è fondamentale monitorarle costantemente e svolgere controlli di sicurezza regolari per individuare e risolvere eventuali nuove vulnerabilità.

Creazione di una rete resiliente

Il primo passo per garantire una rete sicura nell’automazione industriale è valutare attentamente i requisiti di sicurezza per ciascun segmento. La segmentazione consiste nel suddividere la rete in zone per controllare il traffico, migliorare la sicurezza e contenere eventuali attacchi.

Ogni segmento può avere policy e controlli di accesso propri, aumentando la protezione generale. Durante la valutazione, si devono identificare gli asset critici e le vulnerabilità, nonché valutare l’impatto potenziale di eventuali violazioni. A ogni segmento viene poi assegnato un livello di sicurezza in base alla probabilità e alla gravità di un possibile attacco, consentendo di allocare le risorse in modo efficace.

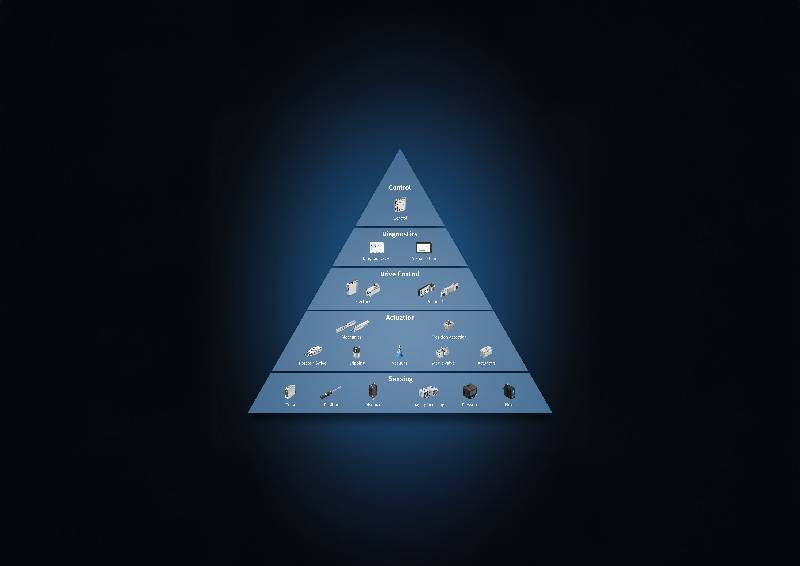

Lo step successivo consiste nell’adottare soluzioni più avanzate, seguendo il principio della “difesa in profondità”, che prevede livelli multipli di protezione: firewall, sistemi di rilevamento intrusioni, crittografia.

La separazione tra rete operativa e rete aziendale tramite una zona demilitarizzata (DMZ) agisce come rete cuscinetto e limita l’accesso con firewall. Anche l’isolamento dei segmenti critici è fondamentale per ridurre la propagazione delle minacce: si limita il numero di punti d’accesso e di connessioni con altre reti.

Tag tematici: Manifatturiero SPS Italia

Condividi: